工控安全

12.Oct.2020

工控安全标准与实际运用 浅谈IEC62443

2015年12月23日乌克兰电力网络受到黑客攻击,导致伊万诺-弗兰科夫斯克州大停电,这是世界第一起黑客攻击造成电网大规模的停电事件,也让关键基础设施的网络信息安全威胁受到各方的高度重视。而在2018年国内半导体行业机台中毒事件后,陆续发生了制造业、工业领域以及医疗产业的网络信息安全事件,但这些只是大规模复杂攻击行动的一部分,以上这些网络罪犯攻击重要基础设施系统的案例,让许多网络信息安全厂商纷纷针对重大民生基础设施的网络信息安全风险与应对策略投入研究,而OT的网络信息安全也越来越受重视,因此国际电工组织委员会自2013年开始陆续发布了IEC 62443的系列标准,而国内制造厂商,自然而然也被欧美大厂要求需符合IEC 62443系列工控标准并取得证书,以减少工控网络信息安全的风险。

针对工控物联网的安全,您了解多少?

工业控制系统顺应物联网发展,越来越多的自动化控制系统、电脑运算与服务器服务被广泛运用,而这些网络互联的普及与融合导致OT环境系统安全受到威胁,再加上近来不断升温的政治冲突、恐怖主义与经济犯罪,这些都是引发多面向攻击产业关键基础设施的动机,也因此,国际电工组织委员会针对工控安全特别参照ISA 99制定了IEC 62443,之后ISA 99也将标准更名为ISA/IEC 62443。ISA/IEC 62443有不同系列标准,除了能让各个工控领域的上、中、下游厂商有各自对应的标准外,未来在标准更新时,拿证单位也只需要针对适用于该更新标准的单位,依需求再决定是否需要更新标准证书,而不必一体化运用于全部厂商,对厂商而言可以分散网络信息安全风险,减少导入网络信息安全标准的成本与人力,同时也可以在发生网络信息安全事件时,快速找出原因,并执行适当的处理措施。

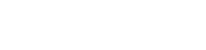

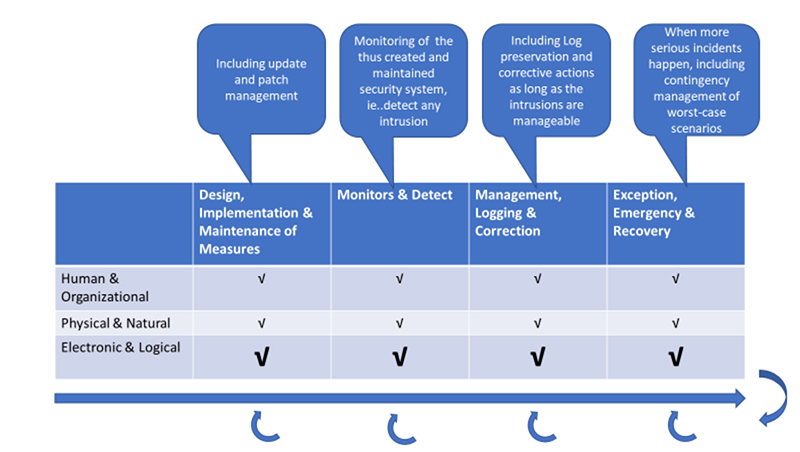

图一 IEC/PAS 62443-3 Security life cycle

与一般的ISO/IEC标准不同的是,如果想取得IEC 62443-4-2与IEC 62443-3-3的证书,必须先通过IEC 62443 -4-1的认证,也就是说对产品供应商而言,必须先确保机构内产品开发流程的安全,才能申请产品安全认证。目前有越来越多的IoT设备已在国外市场陆续被要求提供设备安全等级(Security Level)证明,而IEC 62443 -4-2规范便是对应安全等级(Security Level)的要求细化,因此随着市场对安全需求的增加,IEC62443-4-2认证也变得越来越重要。

验证IEC 62443-4-2,首先须依据IEC 62443-4-1定义的开发流程来实际制作IEC 62443-4-2的组件,组件涵盖软件应用(Software Application)、嵌入式设备(Embedded device)、网络设备(Network device)以及控制设备(Host device)四类;其次技术安全也需满足自定的安全等级(Security Level)目标下的所有要求项目,才能顺利取得证书。

然而对已经有开发能力的机构而言,本身就已具备产品开发流程,该如何调整才能达到IEC 62443-4-1对于产品安全开发的要求?

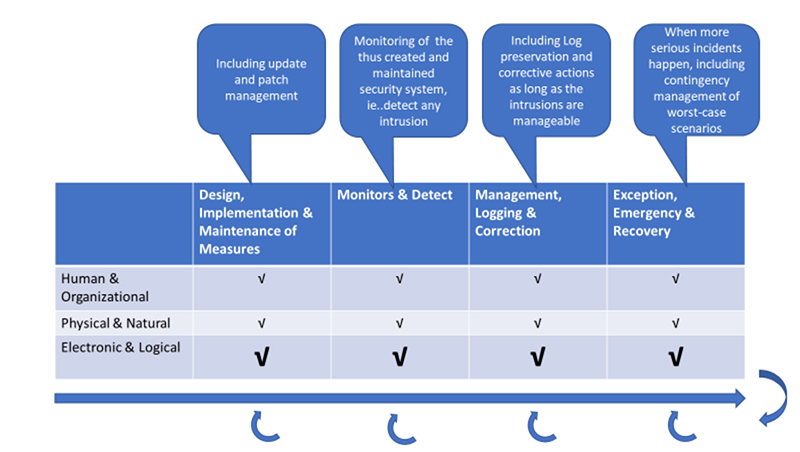

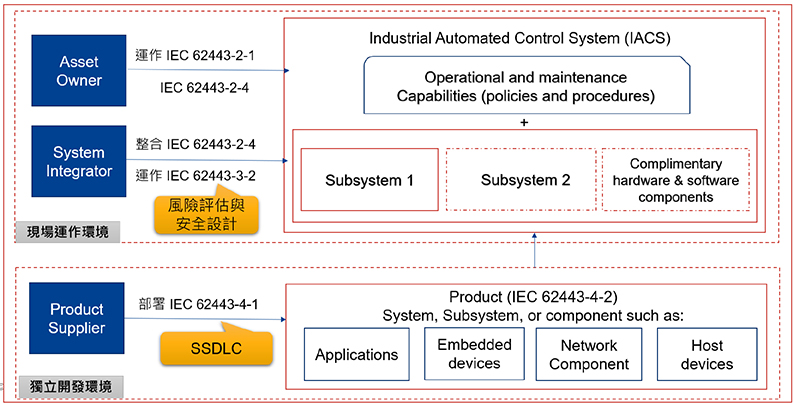

图二:角色与标准流程对应图

从各角色与标准对应流程关系中(参考图二:角色与标准流程对应图),可以归纳出两项开发环境执行重点,一是安全开发的框架:涵括了安全的设计、纵深防御的概念以及如何管理产品生命周期,包括建立、维护以及产品失效的流程;二是在开发流程中,必须将产品开发的流程(包括安全组态、更新管理政策以及其他相关的安全开发流程)妥善地记录并存储,同时也必须执行安全测试以达到IEC 62443-4-1的安全开发流程要求。

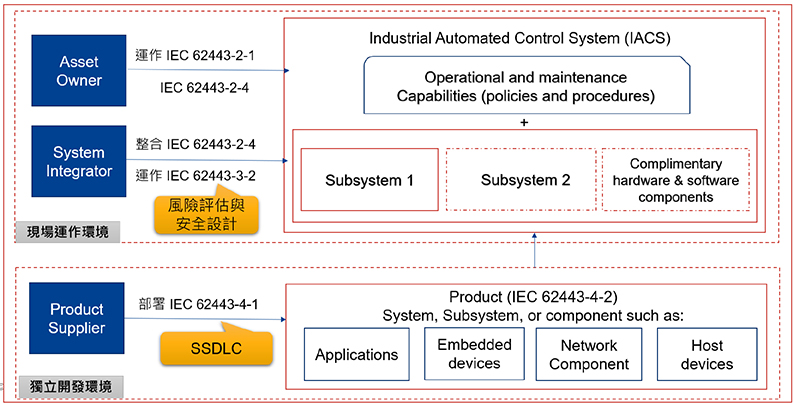

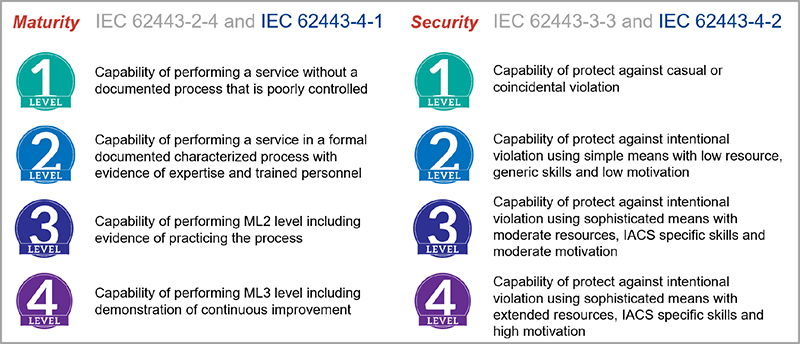

图三:成熟等级(Maturity Level)与安全级别(Security Level)

每个机构对产品安全的对应程度有所不同,因此IEC62443除了定义出不同角色该遵循的流程外,也定义出流程成熟等级、产品安全级别(参考图三:成熟等级(Maturity Level)与安全级别(Security Level)),让想要取得认证的机构有更明确的参考基准。

IEC62443的成熟等级(Maturity Level),除了可作为机构评估内部现有开发流程成熟程度的参考外,也有利于让机构选择适当的成熟等级(Maturity Level)作为目标,对于要取得IEC62443-4-1认证的机构也有一个明确的指引方向。

除了成熟等级(Maturity Level)外,IEC62443也强调产品安全保证概念,因此在产品安全标准上也将产品安全级别(Security Level)划分出了四个等级,每个等级要求的方向与要解决的攻击类型都有不同要求,对于要取得IEC62443-4-2认证的机构,也需先设定要达到的产品安全级别(Security level)目标,才有依循的执行方向。

参考资料:

[1] IEC/PAS 62443-3 Publicly available specification Pre-Standard

[2] IEC/PAS 62443-4-1 Secure Product Development Lifecycle Requirements

工控产品生命周期与威胁!

信息安全本质被视为是永远没有停止线的生命周期(除非产品被宣称为End of license),而产品的生命周期需要持续、定期采取工控系统(ICS, Industrial control system)安全措施来防止受到来自多面向的网络信息安全威胁。

图一 IEC/PAS 62443-3 Security life cycle

产品的网络信息安全生命周期可从人机界面、实体环境及电子逻辑界面三个角度分析,从设计、部署、运维、监测、管理、紧急事件处理与管控,每一个阶段都环环相扣,在IEC/PAS 62443-3标准中对于工控安全的生命周期更为重视,在图一中可得知在每个阶段都有相对应要注意的事项,其目的是为了减少网络信息安全风险与威胁,以维护整个产品生命周期的信息安全。

工控系统常见的威胁来自公共破坏者或恐怖分子,被攻击后的工控系统会因为失效而造成网络信息安全事故、阻断拒绝服务攻击、机密性漏洞(例如生产信息的揭露)、法律漏洞、天灾(例如非预期的天灾)或是其它组织内特殊的考量因素,都会按照其影响产品功能的严重性来决定呈报的管理层级、呈报速度、相关的对应措施以及应涉及的主管层级。为了避免这些威胁的发生,风险评估在工控安全的活动中,是不可或缺的一环;而降低风险的措施可通过金钱的投资、技术的运用、实体的保护设计以及组织管理等方式,共同保护资产的价值。

工控安全要考量的面向需具备广泛性,因此IEC 62443的标准参考了ISO/IEC 15408共同准则 (实体安全、产品开发生命周期等)、ISO/IEC 27002信息安全最佳实例、ISO/IEC 27001 信息安全管理系统、ISO/IEC Guide 73:2002 风险评估、NIST 800-53风险控制措施以及ISO 19790密码模块等标准,就是希望能从各种不同的角度以及不同的风险暴露程度来制定相对应的工控安全规范。

工控系统常见的威胁来自公共破坏者或恐怖分子,被攻击后的工控系统会因为失效而造成网络信息安全事故、阻断拒绝服务攻击、机密性漏洞(例如生产信息的揭露)、法律漏洞、天灾(例如非预期的天灾)或是其它组织内特殊的考量因素,都会按照其影响产品功能的严重性来决定呈报的管理层级、呈报速度、相关的对应措施以及应涉及的主管层级。为了避免这些威胁的发生,风险评估在工控安全的活动中,是不可或缺的一环;而降低风险的措施可通过金钱的投资、技术的运用、实体的保护设计以及组织管理等方式,共同保护资产的价值。

工控安全要考量的面向需具备广泛性,因此IEC 62443的标准参考了ISO/IEC 15408共同准则 (实体安全、产品开发生命周期等)、ISO/IEC 27002信息安全最佳实例、ISO/IEC 27001 信息安全管理系统、ISO/IEC Guide 73:2002 风险评估、NIST 800-53风险控制措施以及ISO 19790密码模块等标准,就是希望能从各种不同的角度以及不同的风险暴露程度来制定相对应的工控安全规范。

IEC 62443认验证知多少!

IEC62443可以认证的标准包含程序流程及产品安全两个类别,如下表所示:| 认证类别 | 系列标准 | 适用对象 |

|---|---|---|

| 程序流程 | 62443-2-4 IACS的服务供应商安全计划要求 (Security program requirements for IACS service providers) | 系统整合商 |

| 62443-4-1 安全产品开发生命周期要求 (Secure product development lifecycle requirements) | 产品供应商 | |

| 产品安全 | 62443-3-3 系统安全要求与安全等级 (System Security requirements and security levels) | 系统整合商 |

| 62443-4-2 IACS元件的技术安全要求 (Technical Security requirements for IACS components) | 产品供应商 |

表一:认证类别与系统标准

与一般的ISO/IEC标准不同的是,如果想取得IEC 62443-4-2与IEC 62443-3-3的证书,必须先通过IEC 62443 -4-1的认证,也就是说对产品供应商而言,必须先确保机构内产品开发流程的安全,才能申请产品安全认证。目前有越来越多的IoT设备已在国外市场陆续被要求提供设备安全等级(Security Level)证明,而IEC 62443 -4-2规范便是对应安全等级(Security Level)的要求细化,因此随着市场对安全需求的增加,IEC62443-4-2认证也变得越来越重要。

验证IEC 62443-4-2,首先须依据IEC 62443-4-1定义的开发流程来实际制作IEC 62443-4-2的组件,组件涵盖软件应用(Software Application)、嵌入式设备(Embedded device)、网络设备(Network device)以及控制设备(Host device)四类;其次技术安全也需满足自定的安全等级(Security Level)目标下的所有要求项目,才能顺利取得证书。

然而对已经有开发能力的机构而言,本身就已具备产品开发流程,该如何调整才能达到IEC 62443-4-1对于产品安全开发的要求?

认证最重要的基础——产品安全开发流程

图二:角色与标准流程对应图

从各角色与标准对应流程关系中(参考图二:角色与标准流程对应图),可以归纳出两项开发环境执行重点,一是安全开发的框架:涵括了安全的设计、纵深防御的概念以及如何管理产品生命周期,包括建立、维护以及产品失效的流程;二是在开发流程中,必须将产品开发的流程(包括安全组态、更新管理政策以及其他相关的安全开发流程)妥善地记录并存储,同时也必须执行安全测试以达到IEC 62443-4-1的安全开发流程要求。

决定产品的安全强度--成熟等级(Maturity Level)与安全级别(Security Level)

图三:成熟等级(Maturity Level)与安全级别(Security Level)

每个机构对产品安全的对应程度有所不同,因此IEC62443除了定义出不同角色该遵循的流程外,也定义出流程成熟等级、产品安全级别(参考图三:成熟等级(Maturity Level)与安全级别(Security Level)),让想要取得认证的机构有更明确的参考基准。

IEC62443的成熟等级(Maturity Level),除了可作为机构评估内部现有开发流程成熟程度的参考外,也有利于让机构选择适当的成熟等级(Maturity Level)作为目标,对于要取得IEC62443-4-1认证的机构也有一个明确的指引方向。

除了成熟等级(Maturity Level)外,IEC62443也强调产品安全保证概念,因此在产品安全标准上也将产品安全级别(Security Level)划分出了四个等级,每个等级要求的方向与要解决的攻击类型都有不同要求,对于要取得IEC62443-4-2认证的机构,也需先设定要达到的产品安全级别(Security level)目标,才有依循的执行方向。

IIOT工控网络信息安全解决方案

目前仲至信息科技已成功协助数十家知名厂商导入网络信息安全管理系统(ISMS)、软件安全开发流程(SSDLC)、GDPR(欧盟个人资料保护法)、FDA对网络信息安全的要求、通用准则(ISO 15408)以及IEC 62443等;尤其是在2018年公布IEC 62443-4-1标准的初期,仲至信息科技已成功协助多家厂商完成4-1标准的导入,并帮助厂商取得IEC 62443-4-1证书。

此外,在协助厂商导入安全流程和标准的过程中,我们发现IIOT设备开发商在开发安全流程上普遍存在问题,常见的问题包括:未管控软件/固件安全开发流程或需求、使用存在已知漏洞的套件进行管理、未建立安全事件响应与追踪机制等;仲至信息科技可针对企业常见的产品开发生命周期管理问题对症下药,量身定做合适的网络信息安全管理流程,同时也可提供连网设备安全解决方案--「HERCULES产品网络信息安全合规自动化平台」,辅以满足合规要求。在软件设计与开发阶段,通过仲至信息科技旗下「HERCULES SecFlow产品网络信息安全管理系统」,可让研发团队利用开放源代码风险管理(Open Source Risk Management)的方式,确认系统是否存在重大网络信息安全漏洞,从源头加以防护与改正。同时可配合使用「HERCULES SecDevice漏洞检测自动化工具」,通过内置的联网产品检测环境配置与安全性评估等自动化功能,在通用的120多个测试项目中发掘已知和未知漏洞,可让团队在设计与检测阶段双管齐下,进行双重安全把关,在产品项目上市前,有效降低网络信息安全风险。

此外,在协助厂商导入安全流程和标准的过程中,我们发现IIOT设备开发商在开发安全流程上普遍存在问题,常见的问题包括:未管控软件/固件安全开发流程或需求、使用存在已知漏洞的套件进行管理、未建立安全事件响应与追踪机制等;仲至信息科技可针对企业常见的产品开发生命周期管理问题对症下药,量身定做合适的网络信息安全管理流程,同时也可提供连网设备安全解决方案--「HERCULES产品网络信息安全合规自动化平台」,辅以满足合规要求。在软件设计与开发阶段,通过仲至信息科技旗下「HERCULES SecFlow产品网络信息安全管理系统」,可让研发团队利用开放源代码风险管理(Open Source Risk Management)的方式,确认系统是否存在重大网络信息安全漏洞,从源头加以防护与改正。同时可配合使用「HERCULES SecDevice漏洞检测自动化工具」,通过内置的联网产品检测环境配置与安全性评估等自动化功能,在通用的120多个测试项目中发掘已知和未知漏洞,可让团队在设计与检测阶段双管齐下,进行双重安全把关,在产品项目上市前,有效降低网络信息安全风险。

参考资料:

[1] IEC/PAS 62443-3 Publicly available specification Pre-Standard

[2] IEC/PAS 62443-4-1 Secure Product Development Lifecycle Requirements