本網站使用cookies以改善您的使用體驗,並提供更優質的客製化內容。若您未改變cookies設定並繼續瀏覽我們的網站(點擊隱私權政策以獲得更多資訊),或點擊繼續瀏覽按鈕,代表您同意我們的隱私權政策及cookies的使用。

CRA合規

23.Apr.2026

你出貨的設備,安全嗎?

從波蘭能源攻擊事件 看台灣製造商的產品安全缺口與 CRA 合規策略

2025 年底,波蘭超過 30 座風力與太陽能電場的工業控制設備在同一天遭到癱瘓。攻擊者不是勒索、不是竊密,而是直接摧毀——透過未更改預設密碼的問題,完整取得設備的最高管理權限,藉由上傳惡意韌體讓控制器陷入無限重啟,或是用惡意程式覆寫資料。

這場攻擊發生在波蘭的嚴冬,但它傳遞的訊號對台灣的設備製造商而言同樣寒冷:事件中被攻擊的 RTU 控制器、序列埠伺服器、保護繼電器、HMI 人機介面——正是台灣網通、工控與儲能設備製造商的核心產品類別。被利用的每一個弱點——預設密碼、未加密通訊協定、未驗證的韌體更新機制——都是我們在產線上仍在出貨的現況。

本文從產品決策者的視角,拆解這場事件對台灣製造業的三層影響:產品安全設計缺口、歐盟法規的市場准入壓力,以及先行者可以掌握的競爭優勢。

波蘭 CERT Polska 的技術報告詳細記載了攻擊者在每一台設備上的具體操作。最令人不安的不是攻擊手法有多精密,而是它們有多簡單:

一個共同模式浮現:攻擊者不需要零日漏洞。他們利用的是產品出廠時就存在的設計選擇——強制變更、韌體簽章驗證、最小化攻擊面。這些不是「部署端的問題」,而是產品設計階段就能決定的事情。

更關鍵的是,這些設備在30多座電場中以相同的預設配置進行大量部署。攻擊者只要破解一種部署範本,就能同時癱瘓整條供應鏈上的所有同類型的基礎設施——波蘭CERT與Dragos威脅情報機構將此稱為「可重複攻擊」(Repeatable Attack),這是分散式能源快速擴張中標準化設計的結構性代價。

CRA預計2027年全面施行。屆時,不符合安全要求的「具數位元件之產品」(Products with Digital Elements)將無法進入歐盟市場。這涵蓋了網通設備、工業控制器、儲能系統中的能源管理模組、智慧電網設備等台灣製造商的主力出口品項。

重要的是理解CRA的規範邏輯:它不只要求產品在出廠時符合安全標準,更要求製造商對產品的「全生命週期」負責——包括部署後的弱點監控、安全更新提供、以及事件發生時的通報義務。這意味著台灣製造商長期習慣的「出貨即結束」(Ship and Forget)商業模式,在歐盟市場將不再合法。

CISA在指令中明確指出:「國家級威脅行為者正在大規模利用已終止支援的邊界設備」,並將波蘭能源攻擊事件列為佐證。五天後(2月10日),CISA與美國能源部(DOE CESER)聯合發布專項警示,直接引用CERT的報告,強調三項結論:邊界設備弱點是首要攻擊入口、缺乏韌體驗證的OT設備會遭受永久性損壞、預設密碼問題不限於特定廠商。

對台灣製造商的意義:你的產品如果被美國聯邦客戶列入 EOS(End-of-Support)清單,且你沒有提供具備安全合規功能的替代機種,你的產品將直接從聯邦採購選項中消失。BOD 26-02要求機構在24個月內建立持續發現機制,這意味著「曾經賣進去的設備」也面臨被汰換的風險。歐盟CRA從供給端要求產品安全設計,美國BOD 26-02從需求端清除不安全產品——兩個市場的監管方向正在收斂。

這不是威脅,而是市場正在發出的訊號。能夠回應這個訊號的製造商——在產品中實踐 Secure by Design、在合規上超前部署——將在全球供應鏈的信任重組中佔據有利位置。

參考資料

參考資料

1. CERT Polska, "Energy Sector Incident Report — 29 December 2025," 30 January 2026.

2. Dragos, "Poland Power Grid Attack: ELECTRUM Targets Distributed Energy," 2026.

3. CISA, "Poland Energy Sector Cyber Incident Highlights OT and ICS Security Gaps," February 2026.

4. European Commission, Regulation (EU) 2024/2847 — Cyber Resilience Act.

5. ESET Research, "Sandworm behind cyberattack on Poland's power grid in late 2025," 2026.

6. CISA, "Poland Energy Sector Cyber Incident Highlights OT and ICS Security Gaps," Alert, 10 February 2026.

7. CISA, Binding Operational Directive 26-02: Mitigating Risk From End-of-Support Edge Devices, 5 February 2026.

───────────────────────────────────────────

CRA 合規系列文章導覽

本文為 DEKRA Onward Security CRA 合規系列的第一篇。完整系列涵蓋從問題意識到合規操作的完整路徑:

第一篇(本篇):從波蘭能源攻擊事件看台灣製造商的產品安全缺口與 CRA 合規策略

第二篇:從波蘭能源攻擊事件看 OT 資產擁有者的六項優先行動——理解你的客戶在害怕什麼

第三篇:CRA 來了,你的產品規格準備好了嗎?——PM/RD 的安全規格變更清單

第四篇:CRA 第一階段通報合規準備(高層版 + 執行版)

第五篇:SBOM 建置與工具選擇(高層版 + 執行版)

第六篇:弱點管理政策與合規框架(高層版 + 執行版)

第七篇:弱點管理全流程實務指引(高層版 + 執行版)

───────────────────────────────────────────

這場攻擊發生在波蘭的嚴冬,但它傳遞的訊號對台灣的設備製造商而言同樣寒冷:事件中被攻擊的 RTU 控制器、序列埠伺服器、保護繼電器、HMI 人機介面——正是台灣網通、工控與儲能設備製造商的核心產品類別。被利用的每一個弱點——預設密碼、未加密通訊協定、未驗證的韌體更新機制——都是我們在產線上仍在出貨的現況。

本文從產品決策者的視角,拆解這場事件對台灣製造業的三層影響:產品安全設計缺口、歐盟法規的市場准入壓力,以及先行者可以掌握的競爭優勢。

一、你的產品出了什麼問題:攻擊者利用的不是高深漏洞,而是基本設計疏忽

波蘭 CERT Polska 的技術報告詳細記載了攻擊者在每一台設備上的具體操作。最令人不安的不是攻擊手法有多精密,而是它們有多簡單:| 被攻擊設備 | 攻擊者做了什麼 | 為什麼能成功 |

|---|---|---|

| Hitachi RTU560控制器 | 透過網頁介面上傳含0xFF無效指令的惡意韌體,使處理器陷入無限重啟 | 使用原廠預設帳號「Default」登入;韌體上傳未驗證數位簽章所上傳的韌體檔案是否遭到篡改 |

| Mikronika RTU控制器 | 以root權限登入SSH服務,執行指令刪除整台設備的Linux檔案系統 | SSH服務使用原廠預設密碼,部署後從未變更 |

| Hitachi Relion 650 IED 保護繼電器 | 透過FTP服務刪除設備運作所需的關鍵系統檔案 | 預設開啟FTP ,且預設帳密未變更 |

| Moxa NPort序列埠伺服器 | 將設備恢復原廠設定、更改管理密碼,並且將IP改為127.0.0.1,讓系統管理者無法透過網路進行存取 | 未限制可存取管理介面,且未設存取控制,預設開放之來源IP地址,且未變更預設帳密 |

| Windows HMI人機介面 | 透過RDP服務登入,並植入DynoWiper惡意程式破壞資料 | 使用弱密碼登入,SMB 共享資料夾未設權限預設開啟功能 |

一個共同模式浮現:攻擊者不需要零日漏洞。他們利用的是產品出廠時就存在的設計選擇——強制變更、韌體簽章驗證、最小化攻擊面。這些不是「部署端的問題」,而是產品設計階段就能決定的事情。

更關鍵的是,這些設備在30多座電場中以相同的預設配置進行大量部署。攻擊者只要破解一種部署範本,就能同時癱瘓整條供應鏈上的所有同類型的基礎設施——波蘭CERT與Dragos威脅情報機構將此稱為「可重複攻擊」(Repeatable Attack),這是分散式能源快速擴張中標準化設計的結構性代價。

-

設備製造商產品安全設計自我檢核

產品首次開機時,是否可以不設定密碼或不變更預設密碼就直接進入操作介面?

韌體更新機制是否具體驗證更新檔案真實性的機制?

產品是否仍預設開啟FTP、Telnet或HTTP等不安全的通訊協定?

如果你的客戶以相同配置在50個站點部署你的產品;當一個漏洞被發現時,曝險範圍有多大?

二、法規不再只是文件工作:EU CRA正在把產品安全變成市場准入門檻

本次發生在波蘭事件,不會只停留在資安社群的討論中。它為歐盟網路韌性法案(Cyber Resilience Act, CRA)的要求提供了最具說服力的現實佐證——CRA所規範的,正是這場攻擊中每一個失效環節的對立面。| 波蘭事件的失效模式 | CRA 要求製造商做到 | 條文依據 | 不合規的後果 |

|---|---|---|---|

| 設備以預設帳密上線,首次開機未強制變更 | 產品須以安全預設配置出廠(Secure by Default) | Art. 13(2), Annex I Part I §1(d) Part I(b) |

|

| 被篡改過的韌體可被成功執行,設備未驗證更新檔案是否為遭到修改 | 安全更新機制須確保真實性與完整性 | Art. 13(5), Annex I Part I §1(f) 2(2)(f) | |

| 事件後資產擁有者無法判斷哪些設備受影響 | 製造商須提供產品識別資訊 | Art. 13(15) | |

| 多家供應商設備弱點被利用,無協調式揭露管道 | 製造商須建立回報已被利用的安全漏洞 | Art. 13(6) | |

| 部署後缺乏安全監控與更新機制 | 在產品預期壽命內持續提供安全更新 | Art. 13(8) |

CRA預計2027年全面施行。屆時,不符合安全要求的「具數位元件之產品」(Products with Digital Elements)將無法進入歐盟市場。這涵蓋了網通設備、工業控制器、儲能系統中的能源管理模組、智慧電網設備等台灣製造商的主力出口品項。

重要的是理解CRA的規範邏輯:它不只要求產品在出廠時符合安全標準,更要求製造商對產品的「全生命週期」負責——包括部署後的弱點監控、安全更新提供、以及事件發生時的通報義務。這意味著台灣製造商長期習慣的「出貨即結束」(Ship and Forget)商業模式,在歐盟市場將不再合法。

不只是歐盟:美國聯邦採購也在淘汰不安全的邊界設備

歐盟CRA不是唯一的市場准入壓力。2026年2月5日,美國CISA發布了具約束力的行政指令BOD 26-02(Binding Operational Directive 26-02: Mitigating Risk From End-of-Support Edge Devices),要求所有美國聯邦民用行政機構在12至18個月內清查並汰換所有已終止支援的邊界設備(End-of-Support Edge Devices)——涵蓋路由器、防火牆、VPN閘道器、負載平衡器、網路安全設備。CISA在指令中明確指出:「國家級威脅行為者正在大規模利用已終止支援的邊界設備」,並將波蘭能源攻擊事件列為佐證。五天後(2月10日),CISA與美國能源部(DOE CESER)聯合發布專項警示,直接引用CERT的報告,強調三項結論:邊界設備弱點是首要攻擊入口、缺乏韌體驗證的OT設備會遭受永久性損壞、預設密碼問題不限於特定廠商。

對台灣製造商的意義:你的產品如果被美國聯邦客戶列入 EOS(End-of-Support)清單,且你沒有提供具備安全合規功能的替代機種,你的產品將直接從聯邦採購選項中消失。BOD 26-02要求機構在24個月內建立持續發現機制,這意味著「曾經賣進去的設備」也面臨被汰換的風險。歐盟CRA從供給端要求產品安全設計,美國BOD 26-02從需求端清除不安全產品——兩個市場的監管方向正在收斂。

三、先行者的競爭優勢:安全合規不是成本,是市場定位

法規壓力是事實,但將其單純視為成本是短視的。對提前佈局的製造商而言,CRA合規帶來的是三層競爭優勢:3.1 市場准入的時間差

2027年施行時,所有在歐盟市場銷售的相關產品都必須合規。但合規準備——從安全開發生命週期(SDL)建立、產品安全評估、SBOM 建置、到 PSIRT 流程設計——通常需要12至18個月。現在開始準備的廠商,在2027年門檻生效時能順暢進入市場;還沒動的競爭者則面臨產品下架或延遲上市的風險。這個時間差就是你的窗口。3.2 B2B採購中的信任溢價

波蘭事件後,歐洲能源營運商在設備採購規格中增加IEC 62443合規已是可預期的趨勢。美國CISA也在事件後發布了針對OT/ICS安全缺口的公告。在關鍵基礎設施的採購決策中,能提供完整安全合規證明——包括第三方檢測報告、SBOM文件、弱點揭露政策——的供應商,在價格之外具備額外的信任溢價。對價格競爭激烈的台灣ODM/OEM而言,這是從「成本競爭」轉向「價值競爭」的具體途徑。3.3 合規投資的複用效益

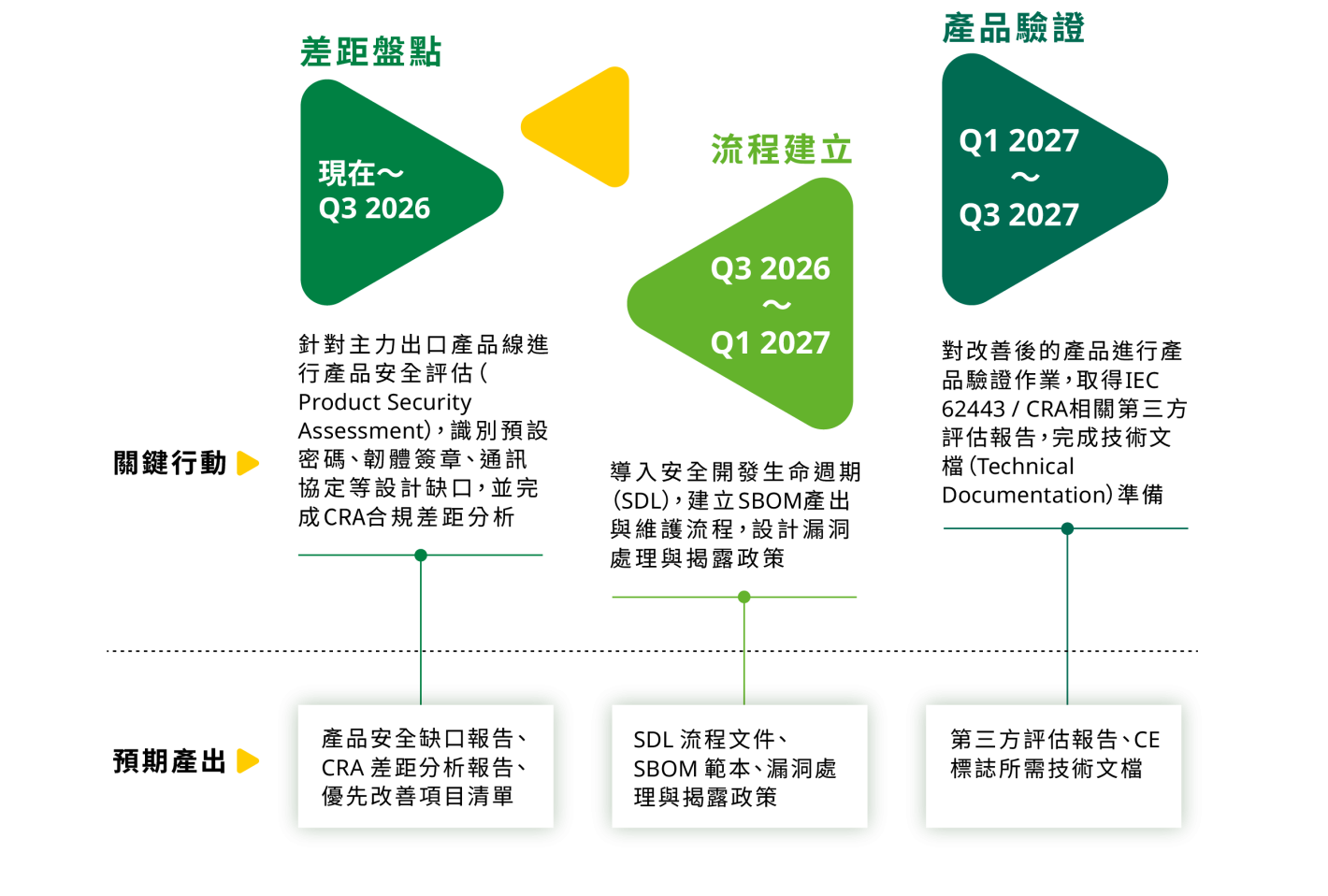

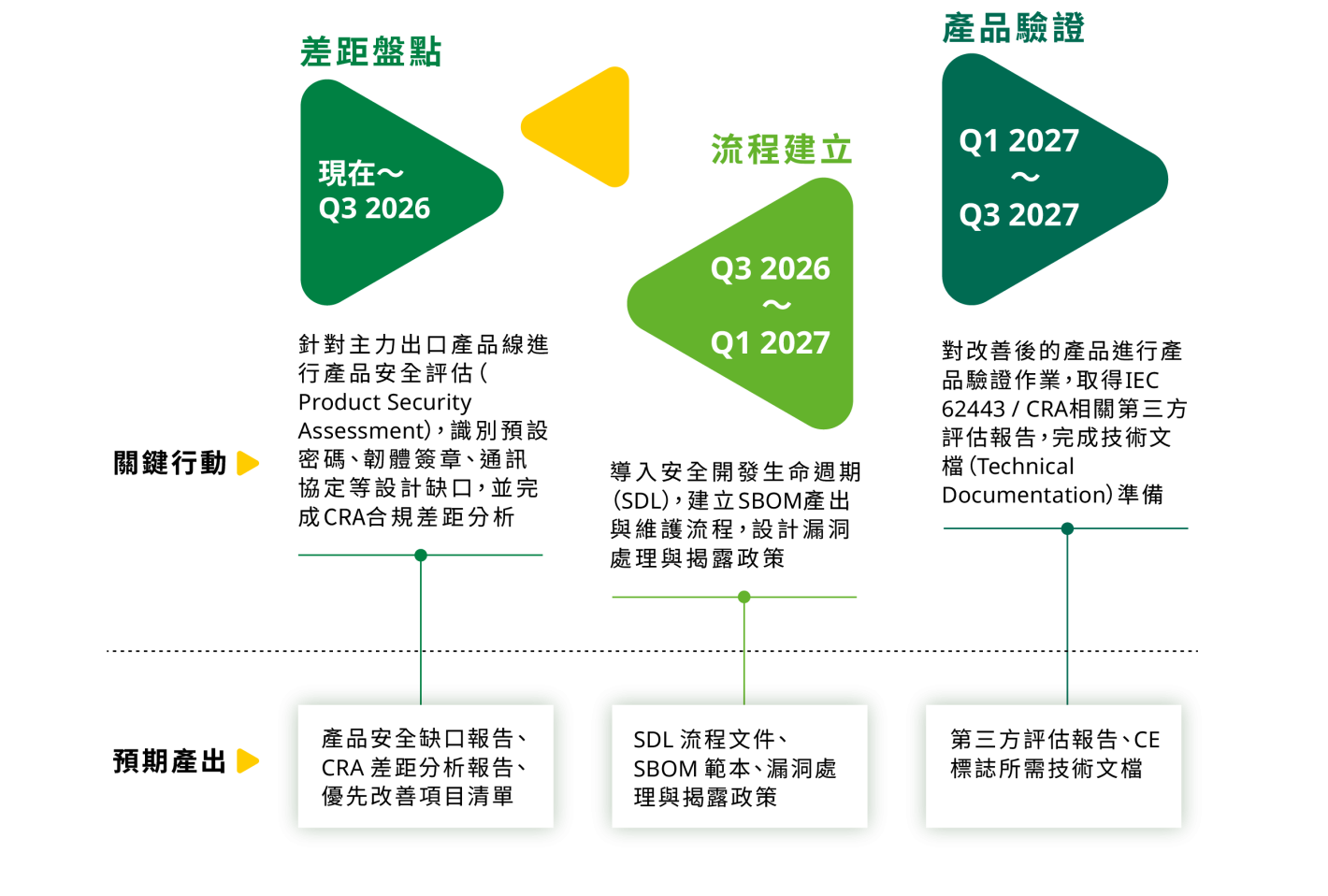

IEC 62443(工業自動化安全)與CRA的技術要求有大量重疊:安全開發流程、弱點管理、滲透測試產品安全評估。同時準備兩項合規的廠商,可以共用約60-70%的技術準備工作加上 ETSI EN 303 645(消費性IoT安全)的收斂趨勢,系統性地規劃安全合規路徑,能避免重複投資並加速進入多個市場。四、具體行動路徑:從現在到 2027 年

以下是依據波蘭事件揭示的產品安全缺口,結合 CRA 合規要求,為台灣製造商提出的分階段行動建議:

五、結語:下一場波蘭事件發生之前

波蘭事件是首次針對分散式能源基礎設施的大規模破壞性攻擊,但不會是最後一次。Dragos 威脅情報機構已明確指出,具備ICS攻擊能力的國家級組織正將目標從防備森嚴的主幹電網,轉向防護薄弱的分散式邊緣設施——而這些設施中運作的,是台灣製造商的產品。這不是威脅,而是市場正在發出的訊號。能夠回應這個訊號的製造商——在產品中實踐 Secure by Design、在合規上超前部署——將在全球供應鏈的信任重組中佔據有利位置。

-

設備製造商產品安全設計自我檢核

DEKRA 德凱集團為全球領先的檢測、認證與合規服務機構。Onward Security(DEKRA德凱集團成員)專注於物聯網與工業控制系統的網路安全檢測與合規服務,在產品安全評估、IEC 62443 合規諮詢、EU CRA 準備、滲透測試與弱點管理領域,協助設備製造商建立從設計到上市的系統性安全能力。

DEKRA 是全球少數同時具備功能安全(Functional Safety)、網路安全(Cybersecurity)與 AI 保證(AI Assurance)三合一服務能力的 TIC 機構,既是合規顧問也是第三方驗證機構。

歡迎預約免費 CRA 合規快速診斷,瞭解您的產品合規現況與優先行動項目。

1. CERT Polska, "Energy Sector Incident Report — 29 December 2025," 30 January 2026.

2. Dragos, "Poland Power Grid Attack: ELECTRUM Targets Distributed Energy," 2026.

3. CISA, "Poland Energy Sector Cyber Incident Highlights OT and ICS Security Gaps," February 2026.

4. European Commission, Regulation (EU) 2024/2847 — Cyber Resilience Act.

5. ESET Research, "Sandworm behind cyberattack on Poland's power grid in late 2025," 2026.

6. CISA, "Poland Energy Sector Cyber Incident Highlights OT and ICS Security Gaps," Alert, 10 February 2026.

7. CISA, Binding Operational Directive 26-02: Mitigating Risk From End-of-Support Edge Devices, 5 February 2026.

───────────────────────────────────────────

CRA 合規系列文章導覽

本文為 DEKRA Onward Security CRA 合規系列的第一篇。完整系列涵蓋從問題意識到合規操作的完整路徑:

第一篇(本篇):從波蘭能源攻擊事件看台灣製造商的產品安全缺口與 CRA 合規策略

第二篇:從波蘭能源攻擊事件看 OT 資產擁有者的六項優先行動——理解你的客戶在害怕什麼

第三篇:CRA 來了,你的產品規格準備好了嗎?——PM/RD 的安全規格變更清單

第四篇:CRA 第一階段通報合規準備(高層版 + 執行版)

第五篇:SBOM 建置與工具選擇(高層版 + 執行版)

第六篇:弱點管理政策與合規框架(高層版 + 執行版)

第七篇:弱點管理全流程實務指引(高層版 + 執行版)

───────────────────────────────────────────